Cybersicherheit

i-PRO Cybersicherheitsrichtlinie

Cyberangriffe nehmen täglich zu und Geräte des Industrial Internet of Things (IIoT) wie Kameras sind die Hauptziele für Angreifer. Wir wissen, dass robuste Überwachungssysteme ein wichtiger Teil jedes Sicherheitssystems sind, und vor diesem Hintergrund arbeiten wir hart daran, sicherzustellen, dass wir unser Bestes tun, um die Sicherheit von IIoT-Geräten zu gewährleisten.

Bei der Entwicklung und Herstellung von i-PRO-Produkten wurde auf Sicherheit geachtet und die Einhaltung branchenüblicher Sicherheitsrahmen und bewährter Entwicklungsmethoden geprüft. So werden die Benutzer vor möglichen Cyberangriffen geschützt.

PSIR

Das Product Security Incident Response Team (PSIRT) von i-PRO widmet sich der Entwicklung proaktiver Schutzmaßnahmen gegen unbefugten Gerätezugriff und unbefugtes Eindringen sowie der Behebung von Sicherheitslücken, sobald diese bekannt werden.

- Das PSIRT-Motto

„Die Sicherheit unserer Kunden steht an erster Stelle. Wir verbessern die Produktsicherheit proaktiv und beheben kritische Schwachstellen umgehend.“ - Aktualisierter Software und Firmware-Release-Prozess

Kontinuierliche Upgrades unserer Produkte, Systeme und Dienste werden während des gesamten Lebenszyklus unserer Produkte implementiert und bei Bedarf über unsere Produktwebseite veröffentlicht.

Ausbildung

Härteanleitung

i-PRO möchte es Ihnen so einfach wie möglich machen, unsere Geräte zu sichern. Zu Ihrer Information haben wir mehrere Leitfäden zur Produkthärtung erstellt, die auf unserer Website verfügbar sind. Die Leitfäden zur Produkthärtung enthalten bewährte Methoden zur Sicherung unserer Hardware und Software sowie entsprechende Anweisungen dazu.

Weiß

Integrierte Cybersicherheitsfunktionen von i-PRO:

Authentifizierung

Die grundlegende Methode zum Verhindern des unbefugten Zugriffs auf Überwachungsgeräte besteht darin, einen Benutzernamen und ein Kennwort zur Zugriffsbeschränkung festzulegen. i-PRO-Kameras unterstützen weitere Authentifizierungsfunktionen, z. B. Digest-Authentifizierung, Host-Authentifizierung und IEEE 802.1X.

Sichere Kommunikation

i-PRO-Kameras unterstützen gegenseitige Authentifizierung für sichere Kommunikation, wie etwa SSL und TLS.

Bei der SSL/TLS-Kommunikation werden auf i-PRO-Kameras vorinstallierte Zertifikate verwendet, um eine verschlüsselte Kommunikation zu ermöglichen und so das Abhören und Spoofing von Geräten zu verhindern.

Daten

Die Datenverschlüsselung sichert die Video- und Audiodaten, sodass sie für jeden, der den Datenverkehr abfängt, unbrauchbar sind. i-PRO-Kameras tun dies durch sichere Protokolle wie HTTPS und RTSP. Alle auf der SD Karte gespeicherten Audio- und Videodaten können ebenfalls verschlüsselt werden, falls das Gerät kompromittiert wird.

Änderungserkennung

Die Änderungserkennungsfunktion prüft, ob Video- oder Audiodateien (MP4) geändert wurden. i-PRO-Kameras unterstützen die Änderungserkennung auf der SD Karte der Kamera mithilfe von in i-PRO-Kameras vorinstallierten Zertifikaten und dem Tool Integrity Verifier.

*Einige dieser Funktionen sind nur bei unseren Kameras der S-Serie verfügbar.

Weiß

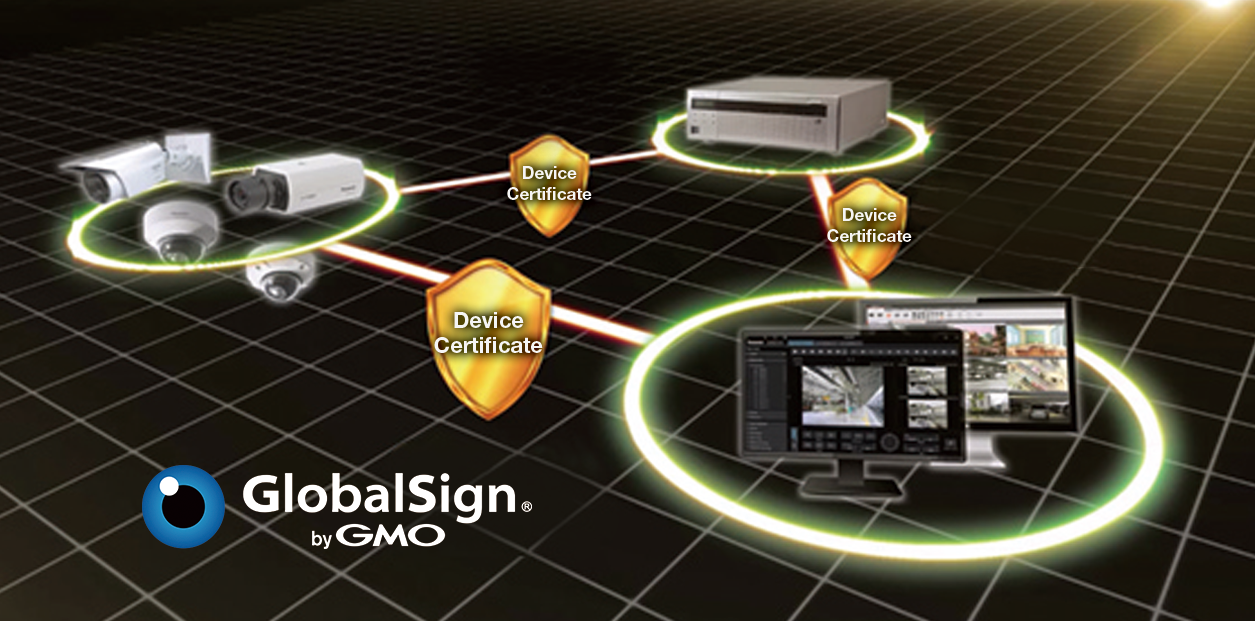

GlobalSign-Zertifikate sind vorinstalliert

i-PRO verwendet vertrauenswürdige Drittanbieterzertifikate von GlobalSign und unsere eigene eingebettete Kryptografietechnologie, um eine äußerst sichere und robuste Schutzschicht bereitzustellen. Drittanbieterzertifikate stellen sicher, dass die Zertifikate aus einer vertrauenswürdigen Quelle stammen.

FIPS 140-2 Ebene 3 -zertifiziertes sicheres Element* *EdgeLock ® SE050F (NXP ® Semiconductors)

Ein Secure Element* ist ein Chip, der in viele unserer neuen Kameras der S-Serie eingebaut ist und zum Schutz vor unbefugtem Zugriff sowie zur Speicherung vertraulicher und kryptografischer Daten dient.

Ausgewählte i-PRO-Kameras verfügen über ein eingebettetes Secure Element* mit Trusted Platform Module (TPM)-Funktionalität, das als FIPS 140-2 Ebene 3 konform zertifiziert ist.

- i-PRO Kameramodelle entsprechen FIPS 140-2 Level 3

Klicken Sie hier

FIPS 140-2

Federal Information Processing Standards (FIPS) sind Standards und Richtlinien für US-Bundescomputersysteme, die vom National Institute of Standards and Technology (NIST) entwickelt werden. Diese Standardsicherheitsanforderung für verschlüsselte Module ist im Abschnitt FIPS 140-2 festgelegt.

Weiß

End-to-End-Sicherheit

i-PRO bietet End-to-End-Sicherheitslösungen für seine Videoüberwachungsprodukte. Nicht verschlüsselte Video- und Audiodaten können von Unbefugten abgefangen und ohne Zustimmung angesehen, abgehört oder geändert werden. Zum Schutz vor dieser Art von Angriffen bietet i-PRO Benutzern die Möglichkeit, Video- und Audiodaten während der Übertragung an einen Netzwerk-Videorecorder (NVR) und ein Videomanagementsystem (VMS) mithilfe sicherer Protokolle zu verschlüsseln.

SRTP mit Genetec Security Mitte

Secure Real-Time Transfer Protokoll (SRTP) ist ein Protokoll zum Verschlüsseln von RTP-Paketen und Streaming-Daten. Bei einer SRTP Kommunikation wird das RTSP -Protokoll mit SSL verschlüsselt und mit Genetec Security Mitte verwendet, um Daten während der Übertragung zu verschlüsseln, sodass keine Gefahr besteht, dass Benutzernamen oder Passwörter unbefugt eingesehen werden.

i-PRO Configuration Tool (iCT)

iCT ist ein innovatives Tool, mit dem Sie bis zu 1.024 Kameras oder NVRs betreiben können, die an ein zentrales Videoüberwachungssystem angeschlossen sind, und außerdem die tägliche Wartung durchführen können.

Folgende Einstellungsänderungen im Sicherheitssystem können umfassend über von iCT bevorzugte CA Zertifikate vorgenommen werden: HTTPS, TLS/ SSL und IEEE 802.1X.

Mehr SpeichernEinhaltung

NDAA-konform

i-PRO ist stolz darauf, bestätigen zu können, dass unsere Produkte dem National Defense Authorization Act (NDAA) entsprechen. Unser Unternehmen wurde auf den Grundsätzen von Vertrauen, Sicherheit und Schutz gegründet. Wir setzen uns dafür ein, dass unsere Produkte die Anforderungen aller unserer Kunden erfüllen und dass wir weiterhin ein vertrauenswürdiger Partner für unsere Kunden aus dem Bildungsbereich sowie für unsere Bundes-, Landes- und Kommunalregierungen sind.